Seguro has escuchado acerca de las fortalezas digitales ¿verdad? Ahora imagina que en el núcleo del desarrollo y la seguridad informática existe una práctica innovadora llamada: DevSecOps. Es una parte clave para el éxito a la hora de implementar la filosofía DevOps dentro de la compañía. Esta relación es fundamental, al garantizar la seguridad de nuestro software dentro de nuestros procesos de Integración Continua nos ayuda a que cada entrega del software, que ahora se realiza con mucha más frecuencia, siga cumpliendo con los estándares de seguridad que previamente establecimos.

Pero, ¿qué pasa si te digo que hay más en esta historia? En este artículo descubriremos por qué DevSecOps no solo es una práctica, sino una auténtica revolución. Redefine la seguridad en la implementación de los pipelines en la integración continua. Así que, comencemos.

¿Qué significa DevSecOps?

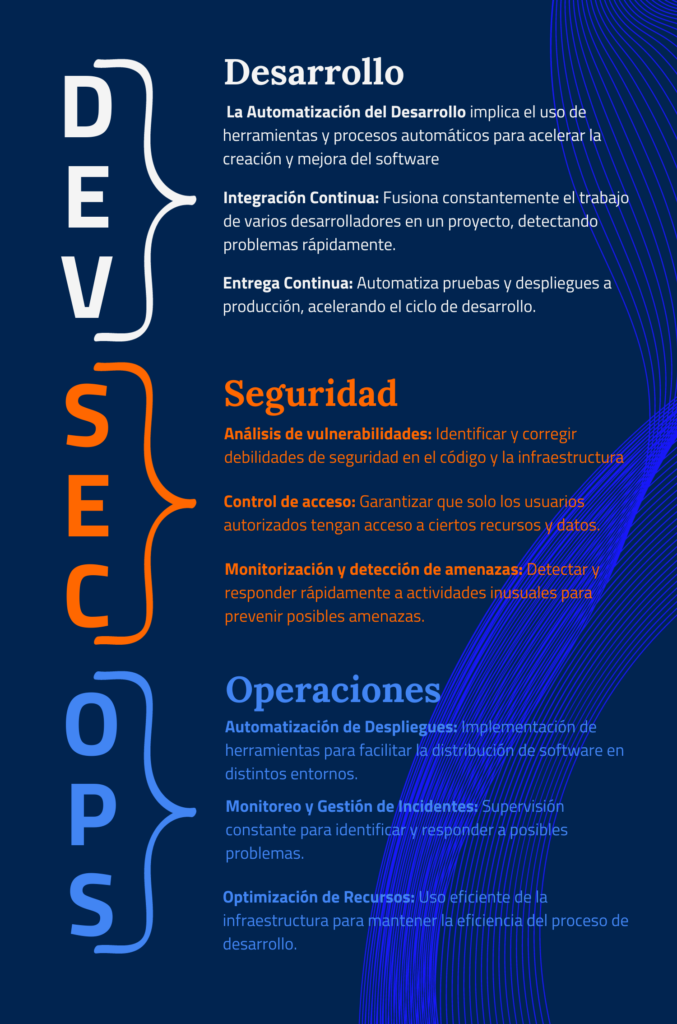

Imagina DevSecOps como el ADN del desarrollo moderno. Significa unir fuerzas entre desarrollo, seguridad y operaciones. Lo que hace único a DevSecOps es que todos estos aspectos trabajan juntos desde el principio, garantizando que el software sea eficiente, seguro y funcione de maravilla.

Los pilares de DevSecOps

Aquí, tenemos los tres pilares esenciales:

Primero, el desarrollo (Dev) es el motor creativo de todo el proceso. Aquí es donde los expertos se enfocan en construir y mejorar el software. Los desarrolladores escriben y revisan el código, implementan nuevas características y mantienen el programa en constante evolución. Aquí es donde nacen las soluciones que hacen funcionar el mundo digital.

Luego, entra en escena la seguridad (Sec), con su escudo protector. Este es el equipo que se asegura de que el software esté muy seguro, se encarga de explorar cada rincón, buscando posibles puertas traseras o grietas por donde las amenazas puedan intentar colarse. Es un trabajo meticuloso y crucial, ya que garantiza la integralidad y protección de los software.

Finalmente las operaciones (Ops) supervisan y aseguran que todo funcione como un reloj suizo. Están a cargo de la infraestructura y se aseguran de que el software se ejecute sin problemas. Si hay algún problema, ellos son los encargados de resolverlo y mantener todo en orden.

El resultado radica de la unión de los tres pilares asegurando que el software no solo sea funcional, sino también, seguro y eficiente, aquí tienes la clave para construir aplicaciones y sistemas robustos y confiables.

Ciclo de vida de desarrollo en DevSecOps

Imagina que tienes un equipo de seguridad experto trabajando mano a mano con los desarrolladores desde el momento cero. En el desarrollo de software, integrar la seguridad desde el principio significa respaldar cada línea de código con una capa extra de protección.

Ahora, considera el proceso de desarrollo como la construcción de un edificio, en cada etapa la seguridad se convierte en tu mejor aliado y se comporta como un supervisor que verifica que todo esté seguro y a salvo.

- Fase de Diseño: aquí es donde los equipos de seguridad se sientan con los desarrolladores y piensan como posibles «intrusos». Juntos, identifican los posibles riesgos y analizan cómo mantener todo protegido.

- Fase de Desarrollo: ¿Recuerdas las herramientas de escaneo de código? Son como linternas que iluminan cualquier rincón oscuro del código en busca de posibles debilidades.

- Fase de Pruebas: aquí es cuando el equipo de seguridad se convierte en un escuadrón que prueba el software en busca de vulnerabilidades.

- Fase de Implementación: piensa en los equipos de seguridad como los guardias que cuidan la entrada de un castillo. Trabajan con los equipos de operaciones para asegurarse de que todas las puertas estén bien cerradas y las defensas estén en su lugar.

Empresas que transformaron su seguridad con DevSecOps

Banco Santander

- Reducción de vulnerabilidades en aplicaciones: la implementación de DevSecOps ha llevado a una disminución significativa en el número de vulnerabilidades en las aplicaciones del banco, lo que significa una mayor protección de los datos financieros de los clientes.

- Agilidad en el desarrollo: gracias a la automatización y la integración continua, el Banco Santander ha logrado acelerar los procesos de desarrollo y despliegue de aplicaciones, lo que se traduce en una mayor capacidad para responder a las demandas del mercado.

Repsol

- Optimización de recursos: la implementación de DevSecOps ha permitido a Repsol optimizar la asignación de recursos en el desarrollo y mantenimiento de aplicaciones, lo que ha llevado a una mayor rentabilidad.

- Mejora en la experiencia del cliente: la entrega continua de actualizaciones y mejoras en las aplicaciones ha mejorado la experiencia de los clientes de Repsol, lo que ha contribuido a la fidelización y satisfacción del cliente.

Zendesk:

- Reducción del 30% en Vulnerabilidades Críticas: la implementación de DevSecOps en Zendesk ha llevado a una disminución significativa del 30% en vulnerabilidades críticas.

- Aumento de la Confianza del Cliente: al mejorar la seguridad, Zendesk ha ganado la confianza de sus clientes y ha fortalecido su reputación en el mercado.

Mercadona

- Optimización de la seguridad: al adoptar DevSecOps, Mercadona logró optimizar la seguridad de sus aplicaciones y sistemas. Esto implicó una reducción significativa en la incidencia de problemas de seguridad, lo que no solo protegió los datos confidenciales de la empresa y sus clientes, sino que también fortaleció la confianza en la marca.

- Mayor alineación entre los equipos: esta colaboración más estrecha no sólo condujo a una mayor eficiencia en el proceso de desarrollo, sino que también facilitó la entrega continua de nuevas funcionalidades y actualizaciones.

Englobando la seguridad en la integración continua

Securización de un pipeline de integración continua

A la hora de securizar un pipeline de desarrollo. Hablamos de DevSecOps y hay una serie de pasos clave que no podemos pasar por alto.

Entender las posibles amenazas. es importante comprender las amenazas que podemos encontrar en el camino. Estas amenazas pueden venir en diferentes formas desde la exposición de secretos, vulnerabilidades en las dependencias del código, ataques de fuerza bruta, inyección de código, entre otros. Al reconocer estas amenazas, estamos un paso adelante para tomar las medidas necesarias y mantener nuestro pipeline a salvo y protegido.

Automatizar pruebas de seguridad. una vez tenemos claras las posibles amenazas, sabemos qué pruebas son necesarias para proteger nuestro software. Sin embargo, no todas las pruebas deben estar en los pipelines, debemos evaluar su valor y el esfuerzo que conlleva. Así, podemos decidir cuáles incluir en el pipeline. Herramientas como OWASP ZAP para seguridad web, Nessus o Qualys para escaneo de vulnerabilidades, y linters de código para encontrar problemas de seguridad, son de gran ayuda.

Gestión de secretos segura. cuando se trata de contraseñas, tokens u otras credenciales, nunca es buena idea guardarlas directamente en el código. En su lugar, lo mejor es optar por soluciones de gestión de secretos. Además, dentro de los pipelines, existen herramientas que permiten añadir estos secretos de forma segura.

Auditoría y registro de eventos. habilitar un registro de eventos en tu pipeline. Es como tener un diario detallado de todo lo que ocurre. Permite tener el control sobre lo qué se ejecutó, quién lo hizo y el momento exacto. Esta herramienta te brinda control total de nuestro sistema.

Análisis de código estático. herramientas como SonarQube o ESLint (si trabajas con JavaScript) puedes detectar posibles problemas de seguridad y también asegurarte de que el estilo de código esté en línea con las mejores prácticas.

Actualizaciones regulares de dependencias. Mantén tus dependencias actualizadas para que todo funcione sin problemas. Para facilitar este proceso, utiliza herramientas como Renovate o Dependabot pueden automatizar la actualización de tus bibliotecas y frameworks, ahorrándote tiempo y esfuerzo.

Aprobaciones y despliegues seguros con prácticas de DevSecOps. implementa procesos de aprobación antes de los despliegues en producción. Dependiendo del enfoque que hayas tomado a la hora de diseñar tu operativa, es vital aplicar principios DevSeCops y así implementar procesos de aprobación antes de los despliegues en producción. Esto puede implicar revisar y dar el visto bueno en diferentes etapas del proceso de despliegue. Además, incorporar pruebas de calidad, como revisiones por pares, es un paso extra para asegurarnos de que todo funciona sin problemas antes de lanzar al mundo lo que hemos construido.

Entrenamiento y concienciación. En DevSecOps es esencial,capacitar a tu equipo en buenas prácticas de seguridad. Asegúrate de que todos los miembros del equipo comprendan las amenazas de seguridad y sepan cómo actuar en caso de incidentes.

Revisión y mejora continua. En la filosofía DevOps siempre buscamos maneras de hacer las cosas mejor. Lo mismo aplica para los pipelines. Mejora tus pipelines en base a incidencias anteriores o posibles amenazas que no se hayan tenido en cuenta, así hacerlos aún más eficientes y seguros.

Tampoco nos pasemos

Securizar un pipeline no es gratis, suele requerir recursos, y al igual que el resto de procesos asociados a nuestra integración continua debemos valorar el coste de implementación y el valor que aportan. El gasto excesivo suele estar relacionado con una mala implementación, muy exagerada o mal dirigida.

La clave está en no exagerar ni perder el rumbo. Para que te hagas una idea, te pongo algunos

Ejemplos:

Escalado excesivo de medidas de seguridad para proyectos de bajo riesgo.

Imagina un proyecto interno, o un proyecto que no involucre datos confidenciales o que no tenga un alto perfil de seguridad. En estos casos, implementar medidas de seguridad rigurosas puede resultar excesivo. Antes de comprender cualquier proceso, es importante estudiar el tipo de proyecto que tenemos entre manos antes de ponernos a securizar los procesos, ya que el tiempo y los recursos invertidos deben estar en equilibrio con el valor real que aportaran al resultado final.

En resumen, la clave es evaluar adecuadamente el riesgo asociado a cada proyecto y ajustar las medidas de seguridad en consecuencia

Sobreingeniería de medidas de seguridad.

Bastante relacionado con el punto anterior, un error común es pensar que si hemos securizado un pipeline de manera exhaustiva debemos hacer lo mismo con todos los demás “Ya lo hemos hecho en uno, lo podemos hacer en todos”.

Como ya hemos dicho antes, no es necesario aplicar el mismo nivel de seguridad a todos. Cada uno debe ser evaluado por separado, considerando su función y los riesgos asociados.

Implementación de medidas excesivamente restrictivas para proyectos de desarrollo rápido.

En algunos casos necesitamos que prime la velocidad a la hora de desarrollar, y los procesos de seguridad pueden ralentizar la entrega del software. Es aquí donde las prácticas de DevSecOps entran en juego. Evaluar cuáles pruebas en el pipeline son realmente necesarias. Las que no sean prioritarias pueden ser separadas y ejecutadas en un momento posterior, una vez visto esto, habrá que sacar todas las pruebas descartadas y ver si se pasan en otro proceso.

Por ejemplo, a la hora en la que se ejecute el pipeline. Es sencillo: comienza con las pruebas que no consumen mucho tiempo y, una vez se crea que se tiene un entregable con valor, entonces es el momento de abordar las pruebas más detalladas de manera separada Este enfoque ahorra recursos y asegura que no se pierda el valor del producto final.

¿Por qué debo securizar mis procesos?

Como ya hemos mencionado anteriormente, este enfoque es fundamental para asegurarnos de que el software que entregamos cumple con los estándares de seguridad y calidad establecidos. La implementación exitosa de DevSecOps nos permite aumentar la frecuencia de entrega, lo que a su vez eleva significativamente el valor que aportamos.

Pero no todo en esta vida es securizar y automatizar procesos. También es esencial que los equipos estén educados sobre la importancia de la seguridad y que estén comprometidos con la implementación de las buenas prácticas definidas por la compañía.

A continuación, te compartimos dos ejemplos de empresas que no dieron suficiente énfasis a esta área y experimentaron las consecuencias:

Equifax

En 2017, Equifax, una de las tres principales agencias de informes crediticios en los Estados Unidos, experimentó una violacion de seguridad masiva que afectó a aproximadamente 147 millones de personas.

El origen de esta brecha ocurrió debido a la explotación de una vulnerabilidad en el software Apache Struts, la cual Equifax no había parcheado a pesar de que existía una actualización de seguridad disponible. Este fallo en el proceso de gestión de parches y actualizaciones fue uno de los principales factores que contribuyeron al incidente.

Uber

Vayamos a 2016, cuando Uber sufrió un ataque cibernético que comprometió la información de alrededor de 57 millones de usuarios y conductores de la plataforma. La brecha se debió en parte a que los atacantes lograron acceder a los datos almacenados en Amazon Web Services (AWS) porque encontraron credenciales de acceso en un repositorio público de GitHub.

Esto nos muestra la importancia de no almacenar claves de acceso y credenciales confidenciales en repositorios de código públicos y subraya la necesidad de una gestión cuidadosa de secretos y accesos.

Herramientas y tecnologías clave

Aquí tienes las principales herramientas y tecnologías para securizar procesos utilizando las prácticas devsecops

OWASP ZAP (Zed Attack Proxy)

Esta herramienta analiza tus aplicaciones web en busca de posibles debilidades, como agujeros de seguridad o formas en las que las amenazas puedan entrar. Por ejemplo si tu aplicación permite a los usuarios ingresar información. ZAP verificará que no haya formas de inyectar código malicioso.

Un equipo de desarrollo que está construyendo una tienda en línea utiliza ZAP para asegurarse de que los pagos en línea sean completamente seguros. ZAP escanea la aplicación para garantizar que no haya agujeros de seguridad que puedan comprometer la información financiera de los usuarios.

SonarQube

Piensa en SonarQube como un maestro de código. Analiza el código fuente de tu aplicación y señala cualquier cosa que pueda ser un problema, como errores o vulnerabilidades de seguridad. También te da consejos sobre cómo mejorar tu código.

Por ejemplo, una empresa que está desarrollando un sistema de gestión de inventario utiliza SonarQube para asegurarse de que no haya errores que puedan causar problemas con los registros de inventario. Identifica áreas en las que el código podría ser más eficiente y ofrece sugerencias para mejorarlo.

Nessus

Imagina a Nessus como un detective digital. Examina tu sistema y busca cualquier signo de actividad sospechosa o vulnerabilidades de seguridad.

Por ejemplo: una empresa de servicios financieros utiliza Nessus para escanear sus servidores en busca de posibles vulnerabilidades. Encuentra una configuración de firewall mal configurada que podría haber permitido el acceso no autorizado.

Vault

Vault es como una caja fuerte digital para tus secretos. Almacena cosas como contraseñas y tokens de API de manera segura y solo permite que las personas autorizadas las accedan.

Por ejemplo: Una startup de tecnología utiliza Vault para almacenar contraseñas de bases de datos y claves de API de forma segura. Esto garantiza que solo los miembros del equipo con permisos adecuados puedan acceder a esta información confidencial.

Reflexión final

Cuando estamos todos los días inmersos en el desarrollo de software, es esencial recordar la seguridad como un pilar fundamental. Implementar DevSecOps no es solo es una opción, es una necesidad. Los equipos y empresas deben tener en cuenta la cultura de colaboración donde los desarrolladores, expertos en seguridad y operadores trabajen en armonía desde el primer momento. Esta sinergia asegura que cada línea de código y cada paso del proceso sea robusto y resistente a posibles amenazas.

La importancia de securizar los procesos no se puede subestimar. Es el muro que protege nuestra creación digital de los malintecionados. Al securizar nuestros pipelines estamos trazando un camino al éxito donde la seguridad impulsa el proceso tecnológico de manera sostenible.

Hoy más que nunca, se hace imperativo adoptar buenas prácticas en seguridad. No solo por la integridad de nuestros proyectos sino por la confianza de aquellos que interactúan con nuestras creaciones. Es un llamado a la responsabilidad y el compromiso para que el código que se construya sea confiable y cada entrega sea una promesa de calidad y seguridad.